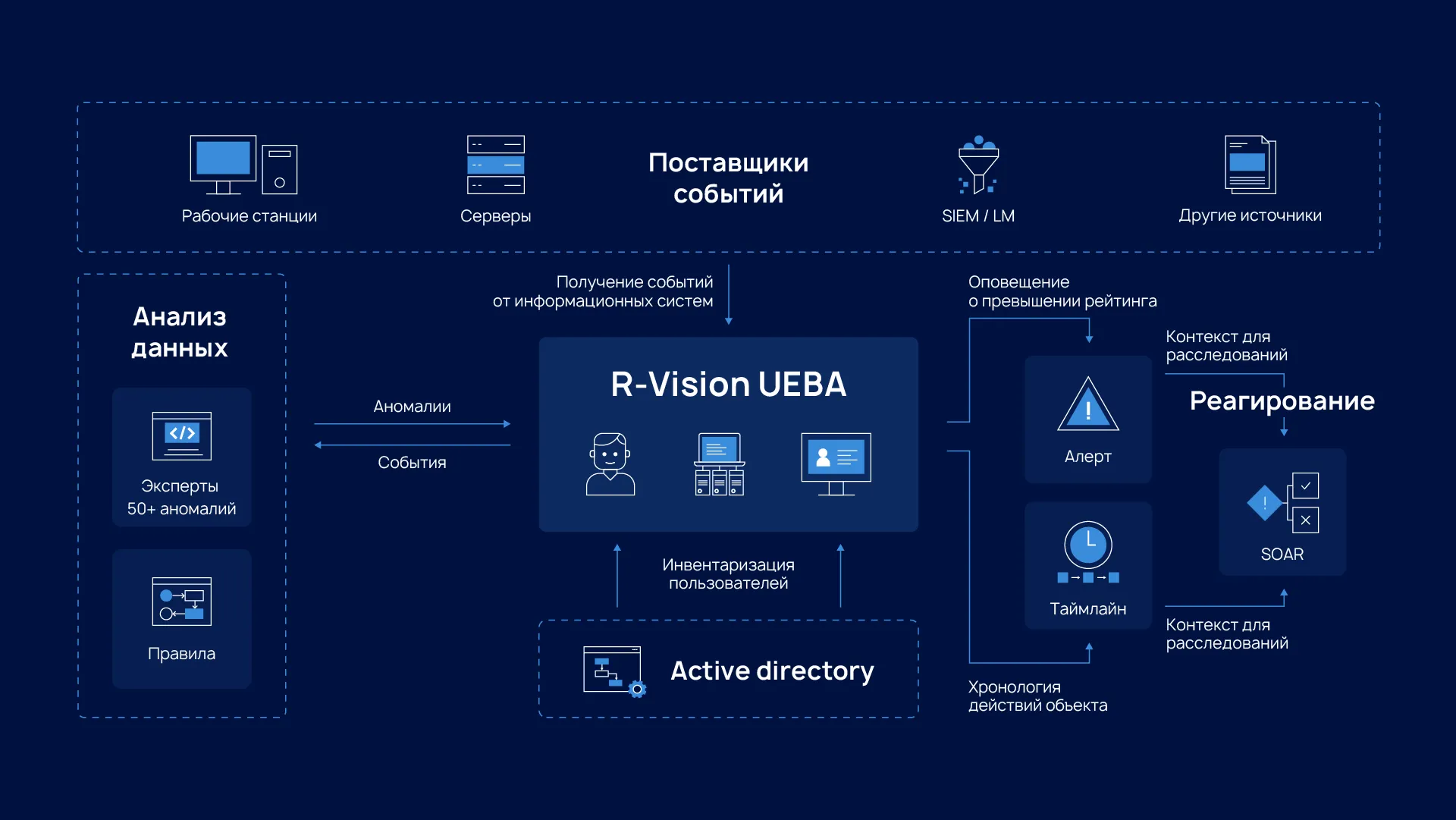

R‑Vision UEBA осуществляет непрерывный мониторинг событий, анализируя данные из различных источников, включая системы лог‑менеджмента, SIEM и конечные устройства, и регистрирует подозрительные изменения в состоянии безопасности.

Аналитические инструменты R‑Vision UEBA позволяют своевременно выявить признаки начинающейся атаки, приоритизировать угрозы и проанализировать всю цепочку аномальных событий.