В дайджест попали:

- CVE-2026-3502 - TrueConf

- CVE-2026-34621 - Adobe Acrobat и Reader

- CVE-2026-33825 - Microsoft Defender

- CVE-2026-32201 - Microsoft SharePoint Server

Уязвимость удалённого выполнения кода в механизме обновления TrueConf Client (Windows)

CVE-2026-3502 | BDU:2026-04546

Уровень критичности по оценке CVSS: 7.8

Вектор атаки: смежная сеть

Подтверждение вендора:

Информация об эксплуатации

Описание уязвимости:

Уязвимость связана с тем, что TrueConf Client загружает пакет обновления и применяет его без надлежащей проверки целостности и подлинности полученного пакета.

При запуске TrueConf Client проверяет наличие новой версии на сервере. Если сервер сообщает о доступности обновления, клиент предлагает загрузить пакет обновления по URL, который указан сервером. При этом клиент доверяет полученному пакету и при запуске обновления пользователем не выполняет достаточной проверки его целостности и подлинности.

В ряде случаев Microsoft SmartScreen может предупреждать о том, что файл не имеет действительной цифровой подписи, и запрашивать подтверждение запуска.

Эксплуатация возможна при компрометации сервера обновлений TrueConf, находящегося в сети, из которой доступен механизм обновления TrueConf (например, во внутренней сети, VPN-сегменте или DMZ). Для эксплуатации атакующий должен контролировать сервер TrueConf или подменить пакет обновления. Тогда TrueConf Client, запросивший обновление, может получить вредоносный исполняемый файл вместо штатного обновления.

Статус эксплуатации уязвимости:

БДУ ФСТЭК информирует, что уязвимость эксплуатируется в атаках.

В KEV уязвимость была добавлена 02.04.2026, для федеральных агентств США установлен срок исправления до 16.04.2026, что прямо подтверждает наличие активной эксплуатации и высокий приоритет устранения.

Check Point Research, исследовательское подразделения компании Check Point, сообщает, что CVE-2026-3502 эксплуатировалась в реальных атаках в рамках кампании TrueChaos против государственных организаций Юго-Восточной Азии. По данным исследователей, злоумышленники использовали механизм обновления TrueConf для доставки Havoc на уязвимые хосты.

Возможные негативные сценарии:

- Выполнение произвольного кода

- Кража конфиденциальных данных

- Полная компрометация системы

Рекомендации по устранению

- Обновить TrueConf Client Windows до версии 8.5.3 или выше.

- Ограничить доступ к серверу TrueConf и контуру распространения обновлений, поскольку эксплуатация полностью завязана на возможности атакующего повлиять на путь доставки обновления и подменить пакет обновления.

Дополнительная информация

Подробный разбор уязвимости можно найти в нашей статье на Habr.

Уязвимость выполнения произвольного кода в Adobe Acrobat и Reader

CVE-2026-34621 | BDU:2026-04929

Уровень критичности по оценке CVSS: 8.6

Вектор атаки: локальный

Подтверждение вендора:

Информация об эксплуатации

Описание уязвимости:

Уязвимость связана с неконтролируемым изменением атрибутов прототипа объекта (порча прототипа), что может привести к ACE/RCE и к побегу из песочницы Adobe.

Для эксплуатации нарушителю требуется взаимодействие с пользователем. Дополнительно необходимо, чтобы на стороне пользователя была включена настройка выполнения JavaScript-кода в просматриваемых и редактируемых файлах (по умолчанию включена).

Нарушитель готовит специально сформированный PDF-файл, для этого он производит загрязнение прототипа, модифицируя Object.prototype и помещая туда небезопасные свойства такие, как trusted или privileged. Это позволяет обойти механизмы защиты JavaScript-движка Adobe. В результате нарушитель получает возможность воспользоваться такими ограниченными API, как util.readFileIntoStream(), app.launchURL() или app.trsutedFunction().

Далее нарушитель доставляет специально сформированный PDF-файл пользователю, который открывает его при помощи Adobe Reader. После открытия устанавливается соединение с удаленным сервером, откуда на хост пользователя закачивается обфусцированная полезная нагрузка, впоследствии выполняемая через eval().

Статус эксплуатации уязвимости:

10.04.2026 БДУ ФСТЭК опубликовал информацию о том, что уязвимость используется в атаках. 11.04.2026 вендор подтвердил, что уязвимость эксплуатируется в дикой природе. 13.04.2026 CISA добавила эту уязвимость в каталог KEV, отметив важность исправления уязвимости до 27.04.2026.

В публичном доступе есть рабочее доказательство концепции (PoC). Дополнительно Александром Агиаром из ThreatLocker были подготовлены индикаторы компрометации.

Возможные негативные сценарии:

- Выполнение произвольного кода

- Удаленное выполнение произвольного кода в случае доставки дополнительного эксплойта после эксплуатации уязвимости

- Побег из песочницы Adobe

- Кража конфиденциальных данных

- Полная компрометация системы

Рекомендации по устранению

- В настройках Adobe отключить выполнение JavaScript-кода в PDF-файлах.

- Ограничить сетевой доступ из внешних сетей к уязвимому хосту.

- Ограничить возможность открытия файлов из недоверенных источников.

- 10.04.2026 для Acrobat DC, Acrobat Reader DC, Acrobat 2024 вендором были выпущены обновления, устраняющие данную уязвимость.

Уязвимость повышения привилегий в Microsoft Defender

CVE-2026-33825 | BDU:2026-05271

Уровень критичности по оценке CVSS: 7.8

Вектор атаки: локальный

Подтверждение вендора:

Информация об эксплуатации

Описание уязвимости:

Уязвимость повышения привилегий затрагивает Microsoft Defender Antivirus во всех поддерживаемых версиях Windows 10, Windows 11 и Windows Server.

При обнаружении вредоносного файла Microsoft Defender создаёт снимок Volume Shadow Copy (VSS) и выполняет привилегированные файловые операции в контексте SYSTEM.

Посредством оппортунистических блокировок (oplock) и поддельного облачного sync-провайдера Cloud Files атакующий может приостановить поток сканирования Microsoft Defender в критической точке, пока VSS-снапшот остаётся открытым. В этом окне путь к целевому файлу подменяется на базу SAM (Security Account Manager) внутри замороженного снапшота.

Microsoft Defender, продолжая работу как SYSTEM, читает SAM, считая его файлом сигнатурного обновления, и записывает результат в собственный выходной каталог. В результате атакующий получает копию куста SAM, извлекает NT-хеши всех локальных учётных записей и повышает привилегии до уровня SYSTEM.

Уязвимость была раскрыта исследователем под псевдонимом Nightmare-Eclipse 02.04.2026 (PoC-код опубликован на GitHub 03.04.2026) вместе с двумя дополнительными эксплойтами, вышедшими позже:

- RedSun (от 16.04.2026), который приводил к повышению привилегий через oplock-based TOCTOU-атаку на COM-объект Storage Tiers Management Engine с перезаписью TieringEngineService.exe в C:\Windows\System32.

- UnDefend (от 12.04.2026), где происходила нейтрализация сигнатурной базы Microsoft Defender через эксклюзивную блокировку файлов определений.

На момент анализа недостатки RedSun и UnDefend остаются без исправления со стороны вендора.

Статус эксплуатации уязвимости:

Исследователи из Huntress зафиксировали эксплуатацию уязвимости в дикой природе в апреле 2026. Первоначальный доступ осуществлялся через SSL VPN на устройствах FortiGate. Сессии на скомпрометированном аккаунте велись из нескольких стран (Сингапур, Швейцария и др.).

После получения доступа злоумышленники разворачивали BlueHammer, RedSun, UnDefend и Go-туннельный агент BeigeBurrow на staybud.dpdns[.]org:443.

В наблюдаемом инциденте эксплуатация уязвимости локального повышения привилегий (LPE) не удалась. Microsoft Defender задетектил FunnyApp.exe как Exploit:Win32/DfndrPEBluHmr.BZ (в более ранних отчётах других вендоров сигнатура фигурировала с суффиксом .BB).

Агентство CISA добавило эту уязвимость в каталог KEV, отметив важность исправления до 06.05.2026.

Возможные негативные сценарии:

Локальное повышение привилегий до уровня SYSTEM позволяет атакующему полностью скомпрометировать хост: установить бэкдоры, отключить средства защиты и получить доступ к конфиденциальным данным. В корпоративной среде это может привести к краже учётных данных и последующему горизонтальному перемещению по сети и компрометации критичных сервисов.

Рекомендации по устранению

14.04.2026 вендор выпустил обновление безопасности. Рекомендуется как можно скорее установить его на все затронутые версии Windows.

Поскольку техники, связанные с RedSun и UnDefend, могут использоваться без патча, рекомендуем как можно быстрее внедрить компенсирующие меры:

- Настроить AppLocker/WDAC на исполнение из Pictures/Downloads/%TEMP%.

- Организовать мониторинг oplock-активности у MsMpEng.exe.

- Настроить детект NTFS junction/mount point в пользовательских каталога.

- Провести аудит регистрации Cloud Files sync root.

Уязвимость подделки данных в Microsoft SharePoint Server

CVE-2026-32201 | BDU:2026-05272

Уровень критичности по оценке CVSS: 6.5

Вектор атаки: сетевой

Подтверждение вендора:

Информация об эксплуатации

Описание уязвимости:

Как сообщает вендор, уязвимость связана с неправильной проверкой входных данных на сервере Microsoft SharePoint, что позволяет атакующему осуществлять подмену данных (спуфинг) по сети. Более детальной информации по уязвимости вендор не предоставляет.

По информации Microsoft, уязвимость позволяет получить доступ к конфиденциальной информации, а также вносить ограниченные изменения в данные. Эксплуатация возможна удалённо и не требует аутентификации.

По данным исследователей из Foresiet, уязвимость возникает на уровне обработки входных данных, отвечающем за отображение ресурсов SharePoint (страницы, списки и документы). Из-за недостаточной проверки и подтверждения параметров, передаваемых в HTTP-запросах, злоумышленник может передавать некорректные данные, которые обходят проверки, предназначенные для обеспечения подлинности контента. Это позволяет создавать поддельные ответы, которые выглядят так, будто они исходят от доверенных компонентов SharePoint. Успешная эксплуатация дает возможность просматривать чувствительные метаданные документов, файлов или вносить изменения в отображаемый контент на сервере SharePoint, что потом может использоваться для проведения фишинговых атак.

Статус эксплуатации уязвимости:

Агентство по кибербезопасности и безопасности инфраструктуры США (CISA) 14.04.2026 добавила эту уязвимость в каталог KEV со сроком исправления до 28.04.2026.

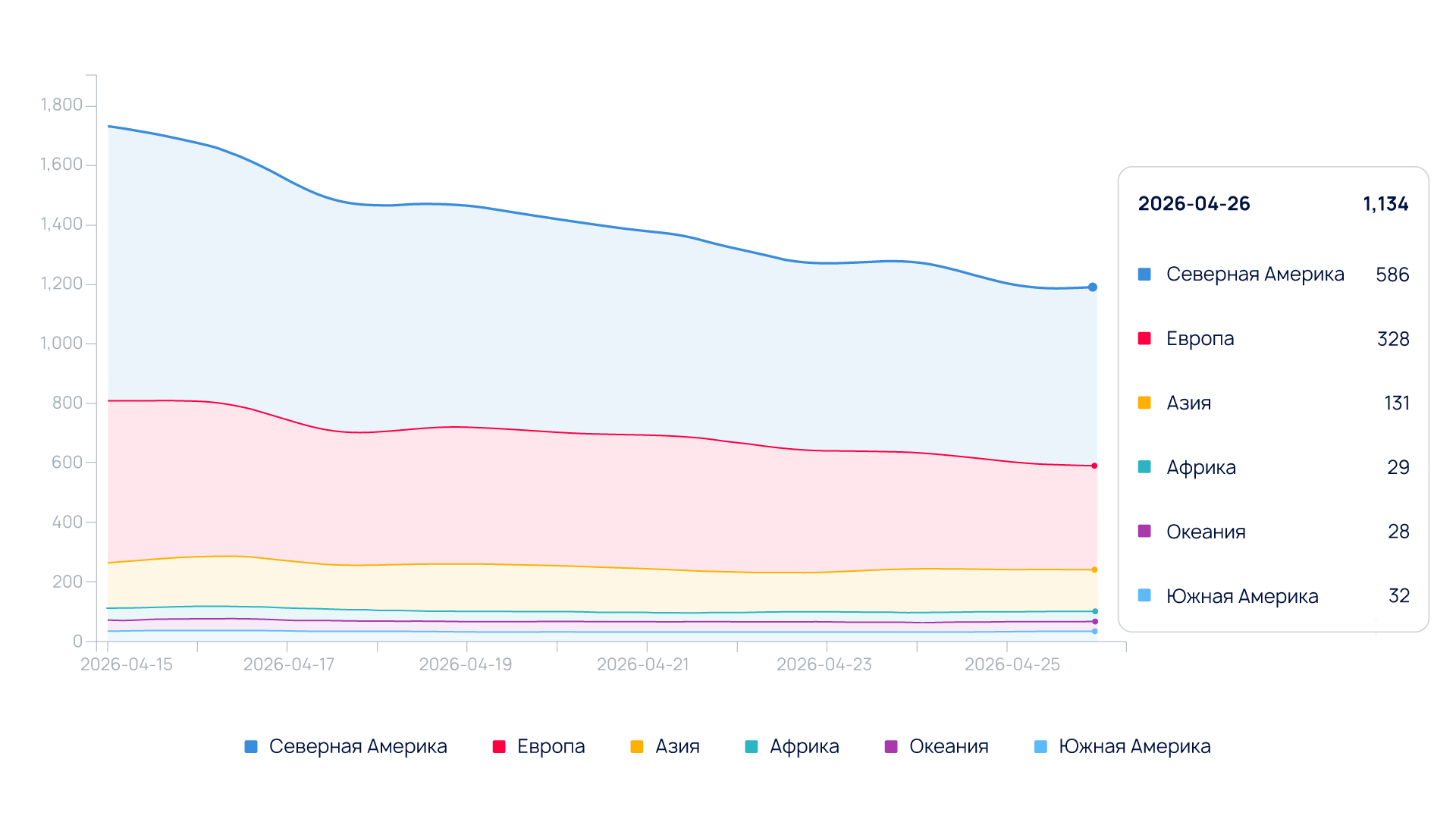

По данным ShadowServer, на конец апреля в мире в открытом доступе находятся около 1134 потенциально уязвимых серверов SharePoint.

Возможные негативные сценарии:

Кража конфиденциальных данных и изменение чувствительной информации на сервере SharePoint. В дальнейшем вышеперечисленное может использоваться злоумышленниками для проведения фишинговых кампаний и атак с помощью социальной инженерии.

Рекомендации по устранению

Уязвимости подвержены версии SharePoint Server 2016, 2019 и Subscription Edition. Рекомендуется как можно скорее установить обновление безопасности на все затронутые версии SharePoint.

Также рекомендуется вести мониторинг веб логов к SharePoint в поисках аномальных HTTP-запросов. Они обычно в себя включают URL с путями до ресурсов в http://sharepoint_example/_layouts/15/* и нестандартные параметры в запросе.

Как защититься?

В приоритете – своевременное выявление и обновление уязвимых систем. Вендоры уже выпустили обновления безопасности, и их применение – первоочередная мера защиты.

Однако в условиях многосистемной корпоративной ИТ-инфраструктуры и десятков и тысяч устройств, оперативное выявление и устранение уязвимостей требует автоматизации. По результатам одного из наших исследований, все больше компаний стремятся использовать современные решения класса Vulnerability Management, например, R-Vision VM, которые позволяют не только находить уязвимости (включая те, которые активно эксплуатируются), но и учитывать контекст инфраструктуры, корректно приоритизировать их и контролировать устранение.

Процесс будет проще и быстрее, когда в такую систему встроен собственный сканер уязвимостей: не требуется интеграция с внешними решениями, данные о найденных уязвимостях сразу доступны в едином интерфейсе, а повторные проверки запускаются без дополнительных шагов.

Такой подход помогает не только своевременно реагировать на угрозы, но и выстраивать устойчивую, системную работу с уязвимостями, что становится все более актуальным на фоне регулярного появления новых критичных уязвимостей.